Découverte d'un outil d'audit sous Linux

Découverte d'un outil d'audit sous Linux

En scrollant sur LinkedIn récemment, je suis tombé sur l'article d'un ingénieur système chez Fortinet qui présentait un outil, Aar-Act qui provient de l'initiative CyberAar sur GitHub, un projet collaboratif afin de sécuriser les infrastructures critiques du Sénégal. Cet outil sert à réaliser des audits détaillés sur des serveurs Linux. Je me suis donc intéressé au sujet pour voir comment l'installer, les commandes de base, etc. Je l'ai ensuite installé sur mon Raspberry Pi, là où j'héberge mon projet de NAS que j'ai déjà présenté sur ce portfolio. Et voici les résultats obtenus...

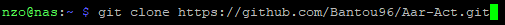

Dans un premier temps l'installation de cet outil se fait par un simple clone du repo présent sur GitHub.

git clone https://github.com/Bantou96/Aar-Act.git

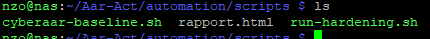

Une fois le repo cloné dans votre répertoire vous aurez un nouveau dossier Aar-Act

Pour effectuer un premier scan vous devrez vous rendre ici : Aar-Act/automation/scripts.

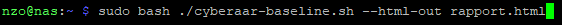

Ici vous allez trouver un script, cyberaar-baseline.sh qu'il faudra exécuter avec la commande suivante :

sudo bash ./cyberaar-baseline.sh --html-out rapport.html

Cette commande permet simplement d'exécuter le script et d'en faire un rapport en HTML.

Après l'exécution du script, la rapport HTML est généré et vous pourrez le télécharger via une connexion SFTP par exemple.

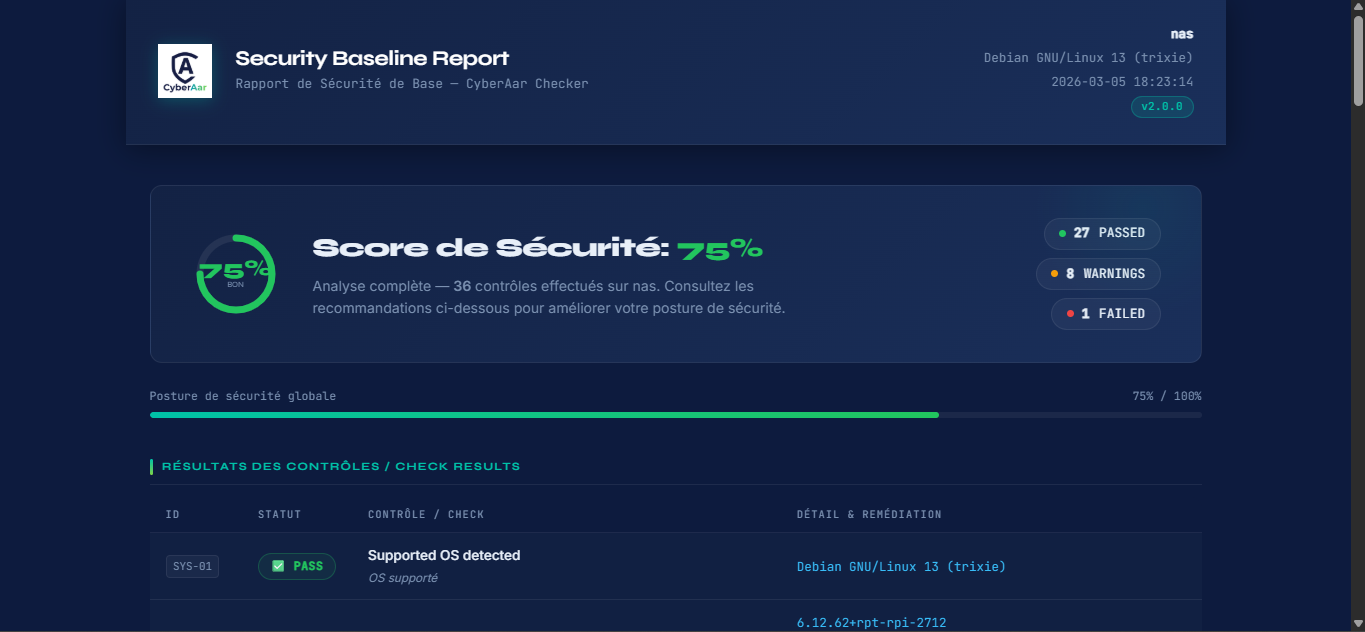

Voici le résultat obtenu sur mon Raspberry.

Qu'est ce que Aar-Act analyse vraiment ?

Aar-Act analyse plusieurs aspects de votre machine Linux mais les principaux restent les suivants :

- La possibilité de mettre à jour des paquets

- Le verrouillage du compte ROOT

- Si il y a des comptes sans mot de passe

- Les privilèges sudo sur les commandes exécutées

- Si PermitRootLogin est désactivé pour les connexions SSH

- Les permissions sur /etc/passwd et /etc/sudoers

- Si un pare-feu UFW est actif ou pas

- Si la machine dispose d'un scanner de rootkit comme rkhunter par exemple

- Les ports ouverts inutilement