Méthode AGDLP sur Active Directory

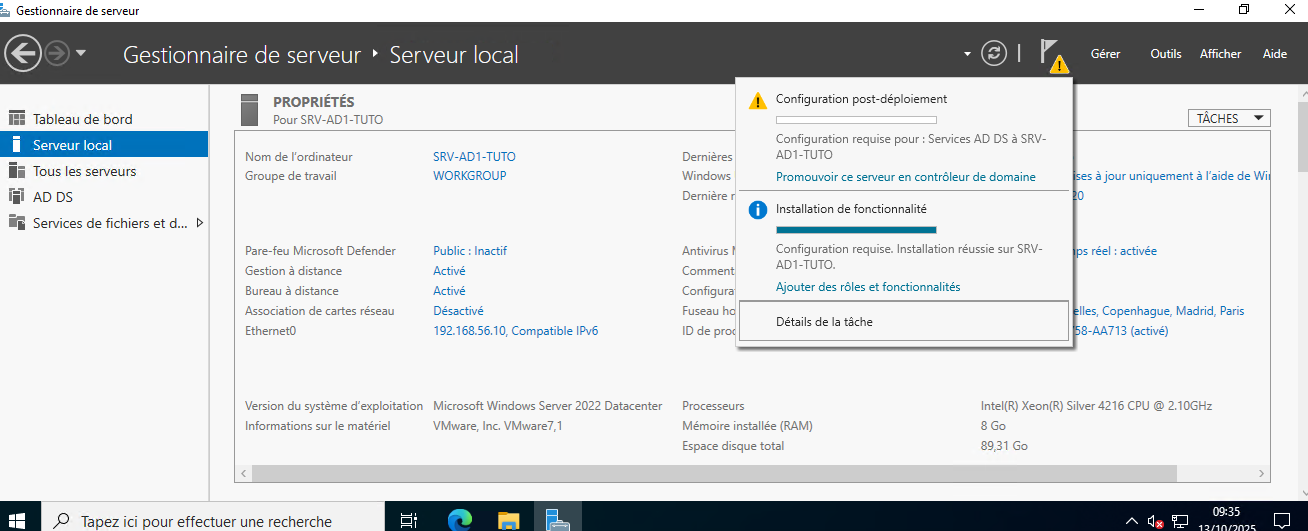

Configuration de base du Windows Server

Pour commencer la configuration de notre serveur Windows, nous devons lui attribuer une adresse IP, lui donner un nom d’ordinateur pertinent en lien avec le domaine, le promouvoir en contrôleur de domaine et créer le domaine.

Une fois la configuration de base effectuée, nous pouvons installer le rôle AD DS (Active Directory Domain Services) afin de créer un domaine et de gérer les utilisateurs, entre autres. Pour cela, il faut aller dans Gérer → Ajouter des rôles et des fonctionnalités.

Une fois la fonctionnalité AD DS installée, nous devons promouvoir le serveur en contrôleur de domaine, ce qui nous permettra en même temps de créer le domaine Active Directory.

Après cette manipulation, le serveur va redémarrer et sera promu en controleur de domaine, de plus le serveur a été intégrer au domaine.

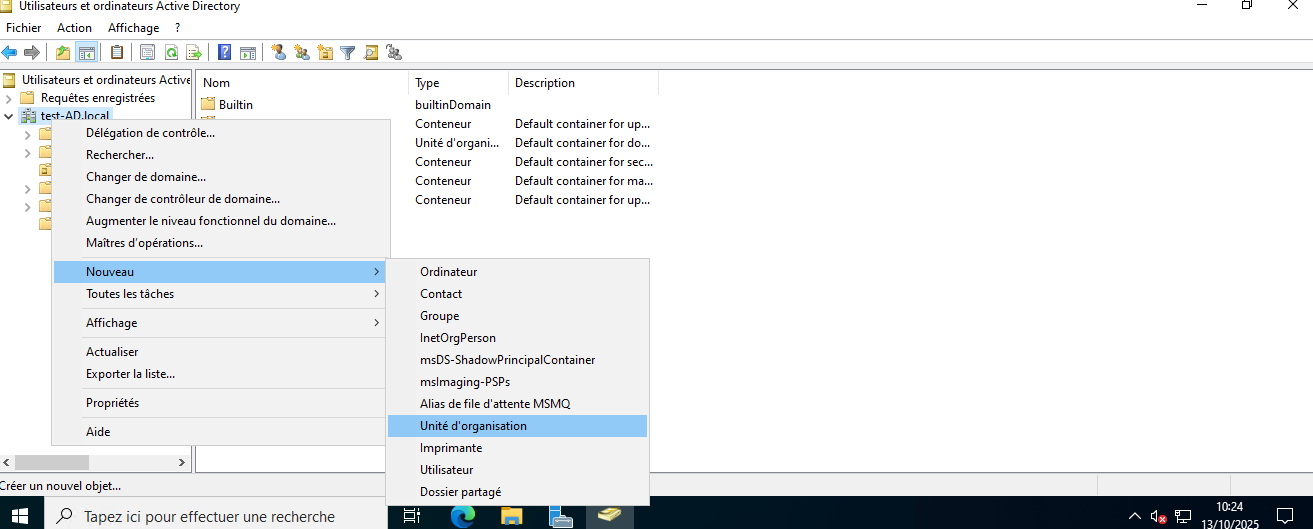

Création des UO (GG, GDL)

Pour la gestion des habilitations sur les dossiers partagés, nous devons créer des UO (Unités d’Organisation), des GG (Groupes Globaux) et des GDL (Groupes de Domaine Local). Dans l’application Utilisateurs et ordinateurs Active Directory, vous pouvez créer des UO afin d’organiser votre hiérarchie.

Une fois les UO créées, vous pouvez commencer à créer les GG et les GDL. Les groupes globaux sont des groupes dans lesquels on placera les utilisateurs, et ces groupes globaux seront ensuite intégrés dans les groupes de domaine local. Pour les GDL, on essaie de respecter une convention de nommage GDL_nom de la ressource_permission.

Ce qui donnera ça à la fin

Pour finir, nous devons créer les utilisateurs pour ensuite les affectés à des groupes globaux.

Pour appliquer les permissions NTFS sur les dossiers partagés, nous devons placer les utilisateurs dans les groupes globaux, puis insérer ces groupes globaux dans les groupes de domaine local.

Tests et validation

Pour les tests, nous allons partager des dossiers et leurs affecter des GDL afin de vérifier si les permissions mises en place fonctionnent. Pour cela, il faut d’abord partager des dossiers sur le serveur et leur attribuer des permissions selon la méthode AGDLP préconisée par Microsoft.

Comme vu précédemment, nous partirons du principe que les élèves auront les droits de lecture et d’exécution sur le dossier commun élèves, mais qu’ils n’auront aucun droit de modification sur les autres dossiers. Les professeurs, quant à eux, disposeront des droits de lecture et de modification sur l’ensemble des dossiers. Évidemment, il s’agit ici de permissions données à titre d’exemple : dans un cas réel, il faudrait être beaucoup plus rigoureux dans leur définition. Cet exemple a uniquement pour but d’illustrer le principe de la méthode AGDLP.

Exemple avec le partage du dossier commun_profs

Ici il faura faire partage avancé au lieu d'un simple partage

Dans les autorisations de partage, Microsoft préconise de laisser contrôle total aux utilisateurs du domaine et d'après affiner les permissions avec les droits NTFS.

Sur cet exemple je ne montre que les permissions sur le dossier commun_profs mais c'est le même principe sur le dossier commun_eleves.

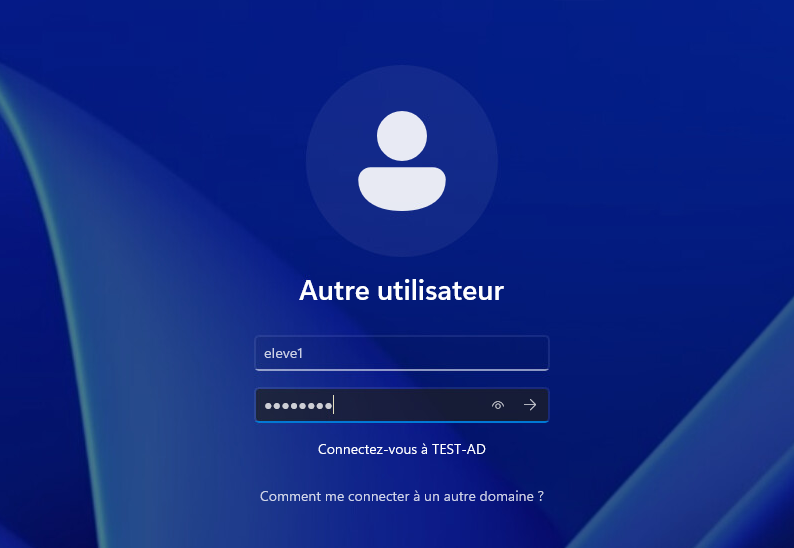

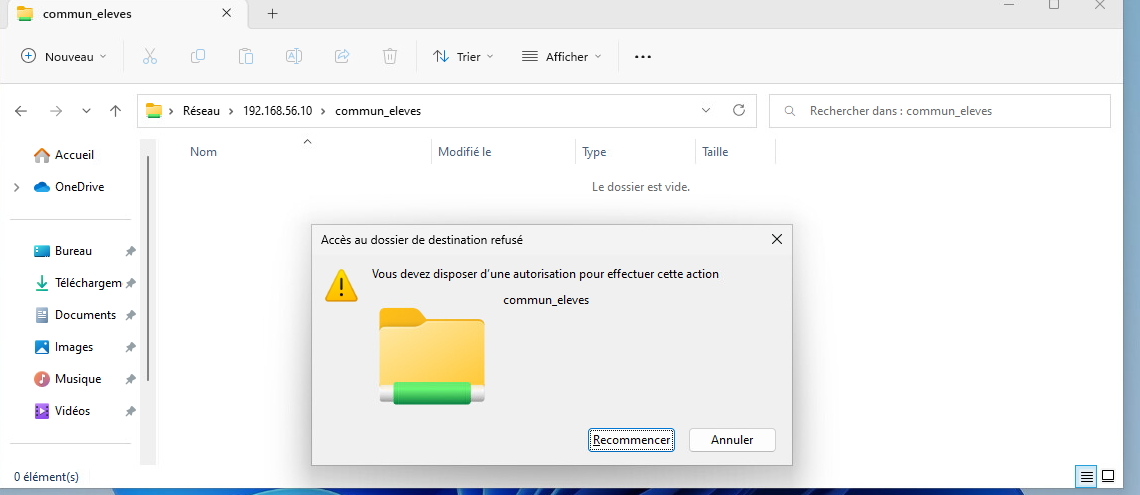

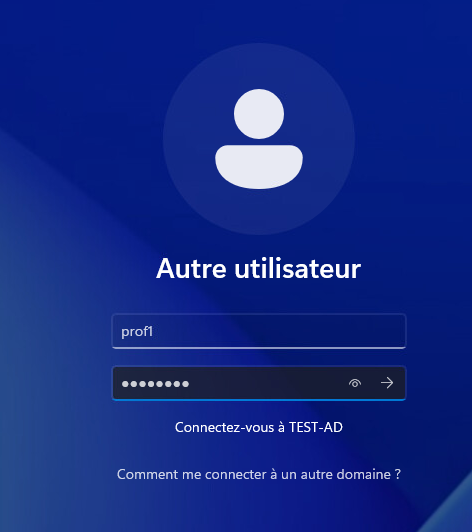

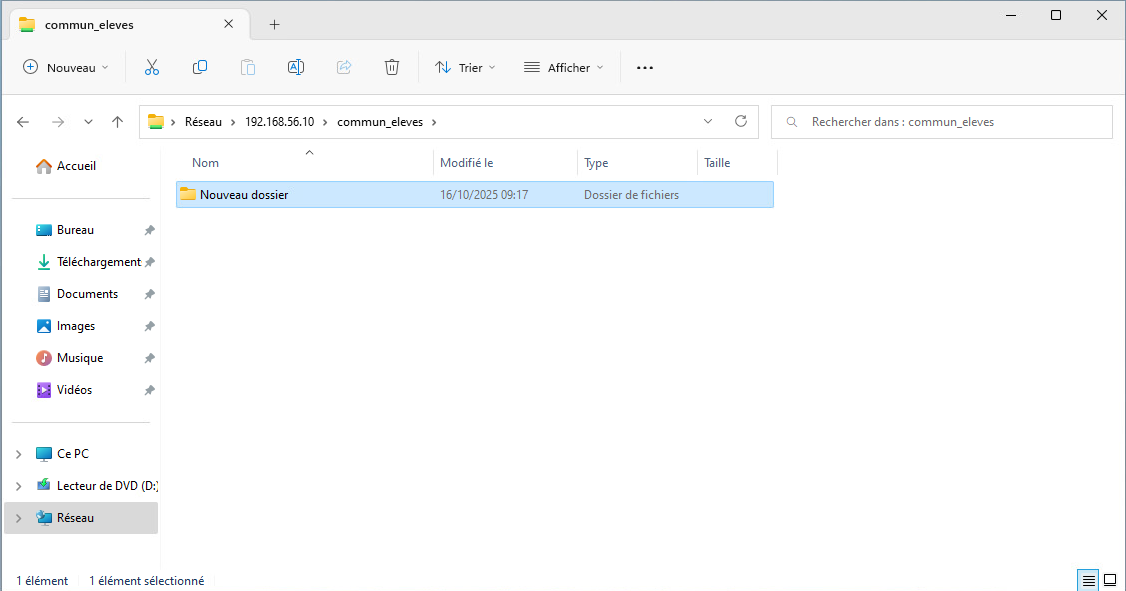

Pour le test final, il faudra se connecter à un client Windows intégré au domaine que nous avons créé, puis tester les permissions mises en place précédemment. D'abord je me connecte avec un compte élève.

Ici, on voit bien que les permissions ont été prises en compte, car je ne peux pas créer de dossier ni de fichier dans le dossier commun_élèves.

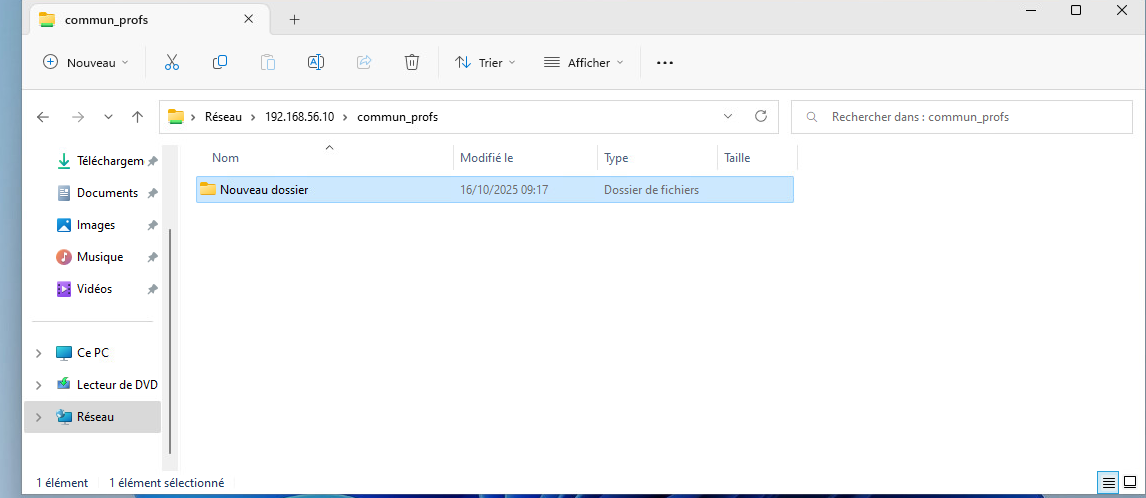

Continuons les tests en se connectant maintenant avec un compte de prof.

La méthode fonctionne bien : les professeurs peuvent créer des dossiers et des fichiers dans les deux dossiers présents sur le partage réseau.